-

Seguridad Corporativa: Seguridad Perimetral

La seguridad perimetral es la integración de los sistemas y elementos necesarios para la protección de los perímetros físicos. En informática, estas protecciones no son físicas aunque hay dispositivos físicos que nos permiten concentrar en un equipo varios servicios de protección perimetral. En una red sin seguridad perimetral encontramos todos los servicios ofrecidos en el…

-

Seguridad Corporativa: Conceptos Básicos de IPSec

La función de IPSec es, como dice su nombre, una forma de añadir seguridad al protocolo IP añadiendo autenticación y / o cifrado en cada paquete. Para esto se debe trabajar en la misma capa donde trabaja dicho protocolo, Capa 3 en el modelo OSI. Su principal ventaja es la capa en la cual trabaja, permitiendo a los programas poder…

-

Seguridad Corporativa: VPN

Una red privada virtual o VPN (siglas de Virtual Private Network) es una tecnología de red que permite una extensión segura de la red local. Permite que un equipo envíe y reciba datos en redes compartidas y públicas como si estuviese físicamente conectado a una red privada con todas las funciones que configuremos y con la seguridad y…

-

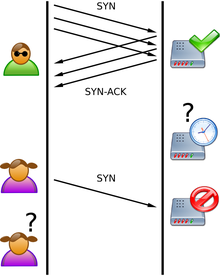

Ataque Informático: TCP SYN Flooding

¿Que objetivo tiene un ataque TCP SYN Flooding? Un ataque SYN Flooding es un ataque donde el atacante se aprovecha del saludo en tres vías del protocolo TCP en el cual este envía multiples solicitudes SYN al servidor al cual el servidor le responde con las SYN-ACK. En una conversación normal, el cliente respondería con ACK, pero en…

-

Elementos Vulnerables de un Sistema Informático

En la seguridad informática, los elementos más vulnerables son el propio hardware del sistema informático, el software utilizado y los datos gestionados. En Seguridad, siempre se debe tener la máxima: La seguridad de todo el sistema es igual a la del eslabón más débil. En todo sistema de seguridad, el máximo grado de seguridad es aquel que…